WS1 UEMでLinuxデバイスが管理できるようになったという記事を以前書きました。(コチラ)

UEMで管理できるようになったということは、Workspace ONE Accessでのデバイス順守認証も利用できるようになったということかと気付き、Linuxデバイスへのクライアント証明書配信の検証も兼ねて動作確認を行いました。

大まかな流れは以下の通りです。

1.Linuxデバイスに証明書プロファイル配信

2..pfx形式の証明書ファイル生成・インポート

3.動作確認(WS1 Accessで証明書認証×デバイス順守認証)

1.Linuxデバイスに証明書プロファイル配信

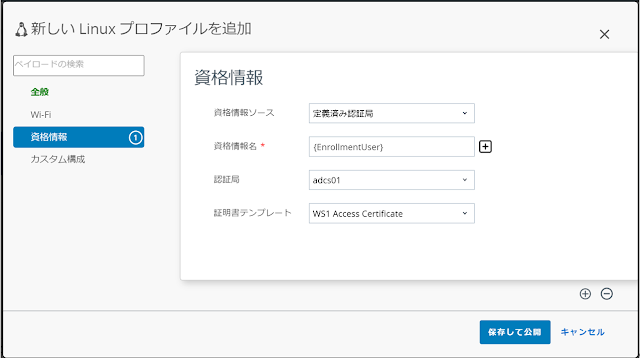

証明書プロファイルを作成して配信します。

「認証局」と「証明書テンプレート」は、事前に構成したWS1 Accessで認証するためのクライアント証明書発行用の構成を選択しています。

■公開鍵

ファイルパス:/etc/ssl/certs

■秘密鍵

ファイルパス:/etc/ssl/private

鍵ファイルの配信が完了したら、次にそのファイルを使用して.pfx形式の証明書ファイルの生成を行います。

2..pfx形式の証明書ファイル生成・インポート

まずは、opensslコマンドで.pfx形式のファイルを生成します。コマンド実行後パスワードの設定を要求されるのでパスワードを設定します。このパスワードは後程ブラウザに証明書をインポートするときに必要になります。

chownコマンドでファイルの所有者をPCにログインしているユーザに変更し、chmodコマンドで権限も変更しておきます。

Firefoxの設定を開き「Privacy & Security」>「View Certificate...」をクリックします。

3.動作確認(WS1 Accessで証明書認証×デバイス順守認証)

FirefoxでWS1 Accessにアクセスしユーザー名を入力後「Next」をクリック。

【補足】

「Remember this decision」にチェックを入れておくと、次回以降この証明書選択の画面はスキップすることができます。

Win10などでは資格情報プロファイルの配信が完了すると特に追加の操作なしにブラウザで証明書を使用することができるのですが、Linuxデバイスへの資格情報プロファイルの配信の場合、プロファイルの配信が完了するだけではブラウザで使用することができないようでした。(なので「2..pfx形式の証明書ファイル生成・インポート」の手順を実施しました。)

ただ、実際の利用シーンを考えるとこのあたりもオートマチックに完了できる方が望ましいので、機会があれば何らかの手段で出来ないか試してみたいと思います。

コメント

コメントを投稿