ThinAppというアプリケーション仮想化製品があります。

これをWorkspace ONE Accessのカタログに載せて配信する機能があり、機能自体は昔からあったのですがサポートされる構成に若干の制約がありました。(古いバージョンのコネクタサーバを使用しないといけない、など)

最近リリースされたWorkspace ONE Access Connector ver.2209から再びサポートされるようになったようですので、設定のお作法や使い勝手などを検証してみました。

ただ、1つのポストで記載するには長くなりすぎてしまったため、今回はWorkspace ONE AccessからThinAppを配信するためのThinAppのパッケージングのみを記載します。

大まかな流れは以下の通りです。

1.ThinAppのインストール

2.パッケージングの実行

1.ThinAppのインストール

ThinAppをインストールするのはできるだけまっさらなOSが望ましいようです。今回はOSのインストールが完了した直後のなにもインストールされていないPCでインストールします。

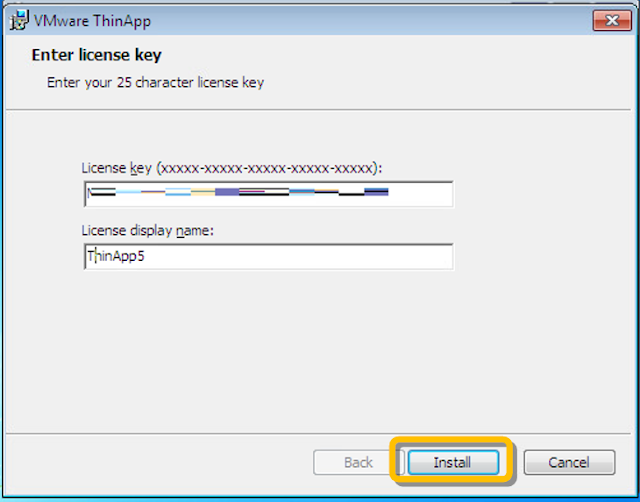

ThinAppのインストーラを実行し、「Install」をクリックします。

ライセンス名は配信したThinappアプリを起動したときに表示されます。

インストール処理が完了したら、「Finish」をクリックします。

続けて「Close」をクリックします。

これでインストールは完了です。インストール自体には特に気を付けるべき点はなさそうでした。

2.パッケージングの実行

次にThinappをインストールしたPCでパッケージングを実行します。

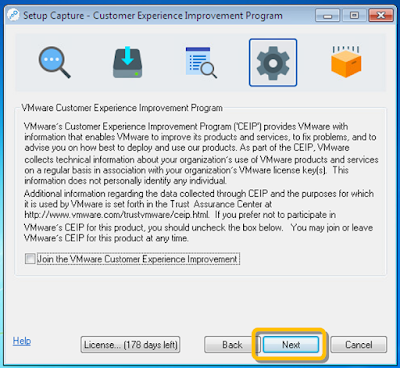

「ThinApp Setup Capture」を起動します。

パッケージングをするにあたり、実施する際のフローなどを説明してくれる概要画面が表示されるため「Next」をクリックします。

まずはプリスキャン(アプリをインストールする前の状態のキャプチャ)を実行します。

インストール前の状態のPCのスキャンが実行されます。レジストリやら何やらをスキャンしているようです。完了したら「Next」をクリックします。

プリスキャンが終わると、ポストスキャン(アプリインストール後の状態のキャプチャ)が実行できる状態になります。ここでそのままポストスキャンを実行してしまうと何の意味もなくなってしまうので、このウィンドウは一旦このまま置いておいてとパッケージングするアプリのインストールに進みます。

特に深い意味はないですが、DBeaverというアプリをインストールしてみます。(昔のバージョンで配信しようとしてみて挫折したのでリベンジ。。)

アプリのインストールが完了したら、ThinAppのウィンドウに戻ります。

おあずけをくらっていた「Postscan」をクリックします。

本当に進めていいか確認されるので、「OK」をクリックします。

ポストスキャンが実行されるので完了するのを待ち...

スキャンが完了すると、先ほどインストールしたDBeaverが表示されているのでチェックを入れて「Next」をクリックします。

WS1 Accessから配信する場合はココが重要で、「Deliver with a VMware Workspace ONE Access Catalog」というオプションにチェックを入れます。URLは必須ではないのでここでは空のまま進みます。

「Next」をクリックします。

生成されたパッケージアプリが保存されたフォルダが開かれます。

ビルドを行うといくつかファイルが生成されますが、WS1 Accessからの配信に必要なのはEXEの実行ファイルなので、これを確保しておきます。

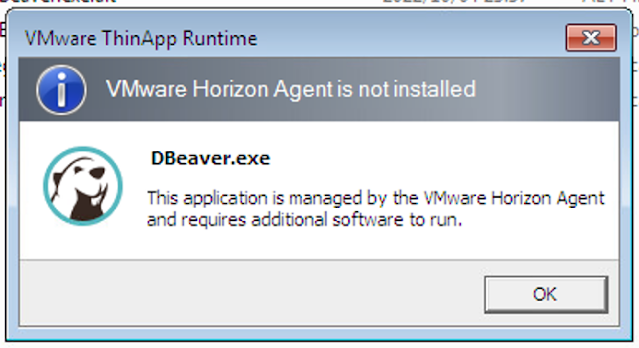

WS1 Accessから配信する場合はHorizon Agentは不要なのですが、つまりEXEファイルだけを手に入れても実行ができないということですね。

ThinAppでパッケージされたアプリケーションは用意ができたので、次回はWS1 AccessにThinAppリポジトリを連携してPCへ配信・実行するところまでを実施したいと思います。

コメント

コメントを投稿