VMware Fling(https://flings.vmware.com/)というページでは様々な便利ツールが公開されています。

このブログでも以前macOSのVMware Tunnelを使用するという投稿(コチラ)で、しれっとFlingsで公開されているツールを使用した内容を記載したことがあります。

今回は、同じくFlingsで公開されているUAG Edge Service Observability(以下ESO)というツールを使用してUAGの統計情報を観察してみます。

大まかな流れは以下の通りです。

1.OVAのデプロイ

2.初期設定

3.動作確認

1.OAVのデプロイ

OVAのテンプレートについては特段変わったところは無いです。

「テンプレートのカスタマイズ」画面ではホスト名はIPアドレスなどのネットワーク設定と管理者アカウントのパスワードの設定などを行います。

このあたりはUAGなんかをデプロイするときと似たようなイメージですね。

ブラウザで以下URLにアクセスするとESOのログイン画面が表示されます。

URL:https://[ESOのIPアドレスかFQDN]/account/login

これでデプロイは完了したので、次に初期設定を行います。

2.初期設定

管理GUIにログインして監視対象のUAGを追加したりなどの設定を行います。

先ほど表示したログイン画面で、デプロイ時に設定したadminアカウントのパスワードを使用してログインします。

ログインが出来たらまずは管理対象のUAGを追加しないと何もできないため、「Manage UAG List」をクリックします。

管理対象となるUAGを一覧表示する画面が表示されますが、初期時はもちろん一覧には何も表示されませんのでこの画面から管理対象UAGを追加していきます。

「Add UAG」をクリックします。

以下の項目を入力し、「Save」をクリックします。

Hostname or IP:UAGのIPアドレスかFQDN

Friendly Name:任意の名前(一覧に表示されるのでわかりやすいものを)

Admin Username:UAGサーバの管理GUIの管理者アカウント

Password:上記のパスワード

UAG Admin Portal Certificate Thumbprint: UAG管理GUIの証明書サムプリントをSHAXX=XX:XX…の形式で

Deployment Type:ProdかUATかDEVから選択

追加が完了しました。追加当初は「Polling State」がINITとなっています。

しばらく待ち、ステータスが「POLLING」となれば正常に情報の取得ができている状態です。認証情報が間違っていたり、証明書のサムプリントが間違っていたりして、UAGに正常にアクセスができないと「ERROR」となってしまいます。

これで初期設定は完了です。次は実際の統計情報画面などを見ていきます。

3.動作確認

先ほど追加したUAGの統計情報を参照してみます。

統計情報を見るには、先ほど管理対象のUAGを追加した画面にて、右上の「View Dashboard」をクリックします。

Grafanaというオープンソースのデータ可視化ツールで作られているようです。セッション数などの統計情報が表示されています。以下の画像はHorizonのゲートウェイとしてのセッション情報のためBlastとかPCOIPの統計が表示されています。

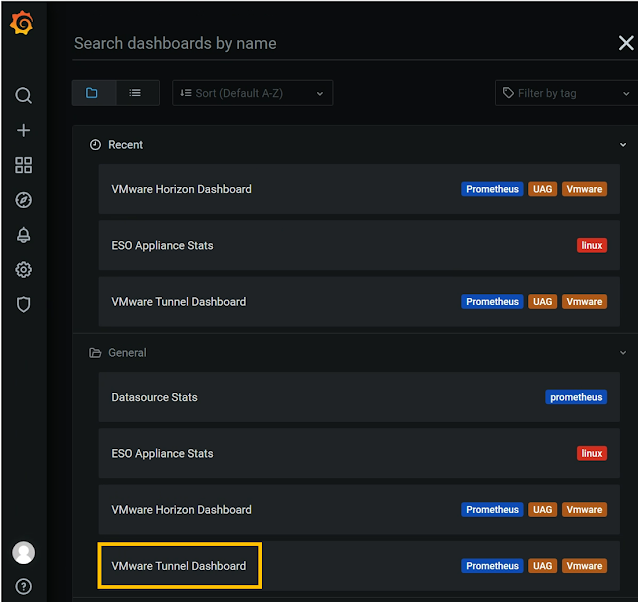

UAGはその名の通りいろいろな機能が統合されたゲートウェイなので、Horizon以外の機能を有効化している場合はその統計情報も参照することができます。表示する統計情報を変更するには左上の「VMware Horizon Dashboard」という箇所をクリックします。

デフォルトで定義されているダッシュボードがいくつか用意されています。

例えば「VMware Tunnel Dashboard」をクリックすると、WS1 Tunnelのサービスの統計情報を確認することもできます。

UAGにも統計情報を確認するためのAPIがあるんですが、目視で確認するのは少し厳しいので、こういったESOのような可視化ツールがあれば便利ですね。

Flingsの利用はあくまで自己責任ではありますが、使い方を間違えなければ色々と便利なツールがたくさん公開されているので、運用上何か不便なことがあるときなどはそれを解消するツールが無いか探してみるのもよいかもしれません。

コメント

コメントを投稿