Cisco Duoと連携することでWorkspace ONE Accessの多要素認証にDuoのMFA機能を組み込むことができます。

Cisco Duoは二要素認証によってサービスアクセス時のセキュリティを高め、保護することができるプラットフォームですが、その他にもデバイスのセキュリティ状態などの健全性の可視化やシングルサインオン機能なども備えているようです。

また、10ユーザまでは無償で使用できるFreeライセンスもあるところは、検証を行う上ではうれしいポイントです。

Workspace ONE AccessとDuoを連携し、Accessへのログイン時にDuoの2要素認証を使用する、という動作を見てみたいと思います。

ざっくりの流れは以下の通りです。

1.Duo側の準備

2.Workspace ONE AccessでDuo認証有効化

3.ログインして動作確認

3.1.初回ログイン時の登録

3.2.次回以降のDuo認証によるログイン

1.Duo側の準備

Duoの管理コンソールでWorkspace ONE Accessと連携するための設定をします。

よくあるSaaSの設定だと、OAuthクライアントを作るのに近いイメージです。

Duoの管理コンソールにログイン後、左ペインの[Applications]>[Protect an Application]をクリックします。

検索ボックスに「web sdk」と入力すると、候補に「Web SDK」が出て来るので、[Protect]をクリックします。

Detailsセクションの以下の値を控えておきます。

-Client ID

-Client secret

-API hostname

Nameをわかりやすい値に変えて、保存します。

2.Workspace ONE AccessでDuo認証有効化

次は、Workspace ONE Access側でDuo認証を有効化します。

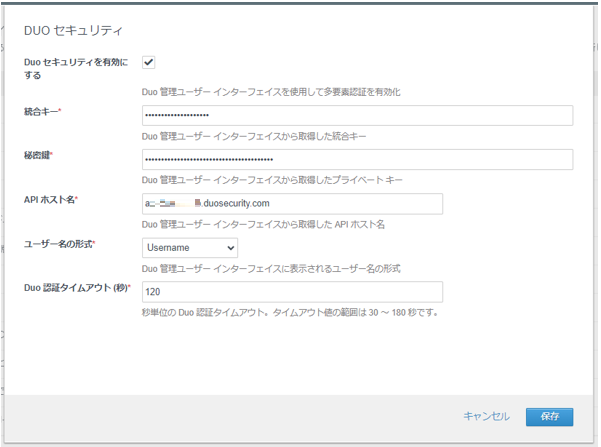

WS1 Accessで[IDとアクセス管理]>[認証方法]をクリック後、[DUOセキュリティ]の構成ボタンをクリックします。

IDプロバイダ設定の方でも忘れずに有効化しておきます。

DUOセキュリティ認証を1要素目の二人称とすることはできないので何らかの認証方法を1要素目にしておき、[および]で[DUOセキュリティ]を選択して「保存」をクリックします。

3.動作確認

ここまでで設定は完了したので、実際にログインしてみて動きを見ます。

3.1.初回ログイン時の登録

初回ログイン時にはユーザがDuoの認証時に使用するデバイスをDuoに登録する処理が必要になります。初回セットアップが完了すると次回以降はDUOアプリを使って認証することができるようになります。

1要素目の認証を通過すると、ログインプロンプトにDUOの画面が表示されるので初回セットアップを実施します。「Start setup」をクリックします。

「Mobile phone」のラジオボタンにチェックを入れ、[Continue]をクリックします。

認証に使うスマートフォンの電話番号を入力後、[You entered ….Is this the correct number?]にチェックを入れ、[Continue]をクリックします。

デバイスタイプのラジオボタンにチェックを入れ、[Continue]をクリックします。

スマートフォンにDUO Mobileアプリをインストールして起動し、[I have Duo Mobile]をクリックします。

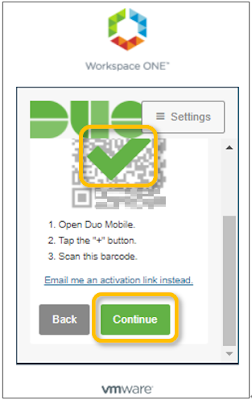

スマートフォンのDuo Mobileアプリのスキャナで、QRコードを読み取ります。

読み取りが完了すると、QRコードにチェックマークが表示されるので、[Continue]をクリックします。

ログイン時にデフォルトでどの認証方法を使用するか決めることができるので、プルダウンから[Automatically send device a Duo Push]を選択します。

ここまでで初回ログイン時のDuo側への登録は完了したので、[Continue to Login]をクリックします。以降は次回以降のログインと同じフローになります。

3.2.次回以降のDuo認証によるログイン

1要素目の認証を通過するとDuo認証に進み、スマホに承認要求通知が送信されたことを通知するメッセージが表示されます。

ログイン画面にはログインが成功したことを示すメッセージが表示されたあと...

ログインが完了しました。

Workspace ONE AccessにはデフォルトでVerifyという多要素認証機能が組み込まれているので、もちろんそちらを利用することも出来ますが、すでにDuoを利用している企業などでは、Duoと連携することでも多要素認証を実現することができますね。

コメント

コメントを投稿