組織のデバイス管理において、iOSやAndroidなどのモバイルOSでは、使用させたくないアプリはインストールを禁止することが一般的な対応ですが、PCにおいても同様に特定のアプリケーションは使用させたくないということもユースケースとしては多いのではないかと思います。

iOSでは制限プロファイルを使用すれば特定のアプリを非表示にして禁止することができますが、実はmacOSにおいてもプロファイルでアプリの実行を禁止することが可能です。

今回は、Workspace ONE UEM管理下のmacOSデバイスにおいて、アプリ固有の識別子である「Bundle ID」を指定してSafariとカレンダーアプリの実行を禁止する、ということをやってみます。

公開されている情報としては以下あたりがとても参考になります。

大まかな流れは以下の通りです。

1.アプリのBundle IDを取得

2.カスタムプロファイルの配信設定

3.動作確認

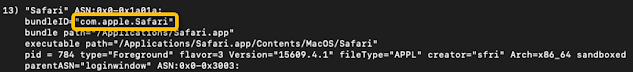

1.アプリのBundle IDを取得

アプリ実行制御のプロファイルでは「どのアプリケーションの実行を禁止するか」というのをカスタムプロファイルで定義します。

アプリの指定は以下のいずれかまたは複数を指定することができるようで、複数指定した場合、いずれかの一つでもルールにマッチした場合にそのアプリの実行がブロックされます。

|

キー |

値 |

備考 |

|

bundleid |

アプリのバンドルID |

com.apple.safari

などの形式 |

|

cdhash |

アプリのコードディレクトリハッシュ |

|

|

name |

アプリの名前 |

Safari などの形式 |

|

path |

アプリのフルパス |

|

|

sha256 |

アプリのSHA256ハッシュ値 |

|

今回は上記の中で、アプリごとに一意の値でなおかつ取得が容易なBundle IDを指定するため、対象となるアプリのバンドルIDの取得手順を記載します。

Bundle IDを取得したいアプリを起動しておきます。

今回は「Safari」と「カレンダー」です。

その状態で「Terminal」アプリを起動して、以下のコマンドを実行します。

lsappinfo

これでアプリのBundle IDの取得は完了です。

2.カスタムプロファイルの配信設定

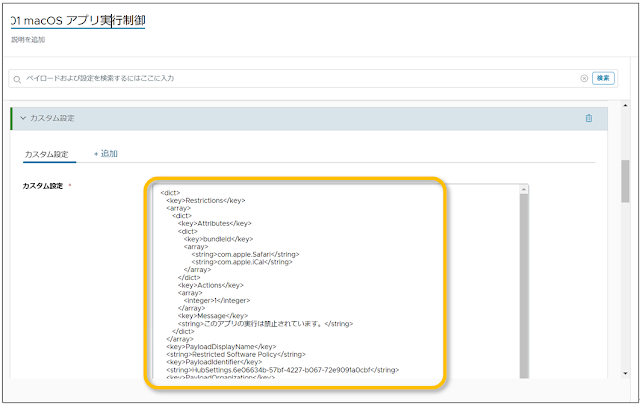

先ほど取得したアプリのBundleIDを使用して、アプリ実行制御用のプロファイルを作成します。

WS1 UEMの管理コンソールで、「リソース」>「プロファイル&ベースライン」>「プロファイル」をクリック後、「追加」>「プロファイルを追加」をクリックします。

「Apple macOS」をクリックします。

コンテキストは「デバイスプロファイル」をクリックします。

ペイロードのリストから「カスタム設定」を追加し、カスタム設定欄に以下の値を入れ、割り当て設定をして保存します。

【備考】

赤太字部分が対象のアプリのバンドルIDを指定する部分なので、ここを変更すれば他のアプリの実行を制御することが可能です。

青太字部分は対象のアプリが起動された時にデバイスに表示するメッセージで、この部分は任意の値を指定することができます。今回はシンプルなメッセージにしています。

---------------------------------

<dict>

<key>Restrictions</key>

<array>

<dict>

<key>Attributes</key>

<dict>

<key>bundleId</key>

<array>

<string>com.apple.Safari</string>

<string>com.apple.iCal</string>

</array>

</dict>

<key>Actions</key>

<array>

<integer>1</integer>

</array>

<key>Message</key>

<string>このアプリの実行は禁止されています。</string>

</dict>

</array>

<key>PayloadDisplayName</key>

<string>Restricted Software Policy</string>

<key>PayloadIdentifier</key>

<string>HubSettings.6e06634b-57bf-4227-b067-72e9091a0cbf</string>

<key>PayloadOrganization</key>

<string>VMware</string>

<key>PayloadType</key>

<string>com.vmware.hub.mac.restrictions</string>

<key>PayloadUUID</key>

<string>6e06634b-57bf-4227-b067-72e9091a0cbf</string>

<key>PayloadVersion</key>

<integer>1</integer>

</dict>

---------------------------------

3.動作確認

設定したプロファイルの配信が完了したら、デバイスで動作を見てみます。

プロファイル適用後、Safariかカレンダーを実行すると…

WS1 UEM管理コンソールのトラブルシューティングログにも制限されたアプリの実行ログが出力されています。

アプリの実行を制限するにはインストール自体を許可しないというのも一つの手ではありますが、仮に何らかの方法でインストールができてしまったとしても、アプリ固有の識別子でそのアプリの実行を禁止することができるので、セキュリティレベルの向上にも繋がると思います。

コメント

コメントを投稿