以前Intelligenceのカスタムコネクタを使用して、WS1 UEMに対してカスタムのアクションを実行するという内容をポストしました。(こちら)

今回は、同じくカスタムコネクタを利用することで、IntelligeceからMicrosoft Teamsにメッセージを送信するということを試してみたいと思います。

大まかな流れは以下の通りです。

1.MS Teams側の設定

2.Postman Collectionの作成

3.Intelligenceカスタムコネクタ設定と動作確認

1.MS Teams側の設定

まずは、Teams側でWebhookによるメッセージの送信ができるようにするための準備をします。

Teamsでチームの[…]をクリック後[チャネルを追加]をクリックします。

チャネル名に任意の値を設定し、[追加]をクリックします。

チャネルが作成されたら、チャネルの[…]をクリック後、[チャネルを管理]をクリックします。

[チャネルのモデレーション]を[オン]にし、[コネクターにチャネルメッセージの送信を許可する]にチェックが入っていることを確認します。

チャネルの[…]をクリック後、[コネクタ]をクリックします。

【補足】

モデレーションをオンにしたあと、[コネクタ]が選択肢に現れるまで少々時間が掛かるようなので、表示されない場合はしばらく待ちましょう。

[追加]をクリックします。

URL欄右横のコピーボタンをクリック後、[完了]をクリックします。

【補足】

このURLは後程使うので、テキストエディタか何かに控えておいてください。

次はIntelligence側の設定の事前準備をします。

2.Postman Collectionの作成

Intelligenceでカスタムコネクタを設定する際、実行するアクションの内容を定義したJSONファイルが必要になります。

Postmanというツールを使用して、JSONファイルを作成します。

Intelligenceのカスタムコネクタ用のJSONファイルのサンプルがGithubで公開されているので、その中からMS Teamsのものを探し出し、[Microsoft Teams Sample.postman_collection.json]を入手しておきます。

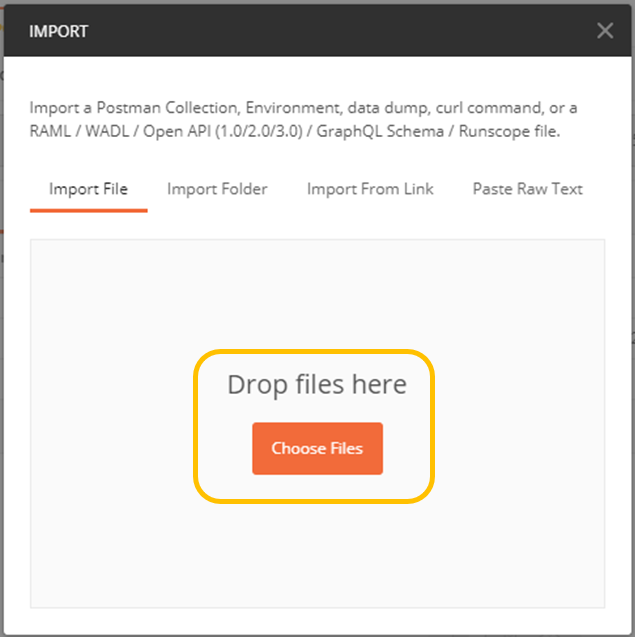

Postmanを起動し、[Import]をクリックします。

先ほど入手した[Microsoft Teams Sample.postman_collection.json]をドラッグ&ドロップします。

JSONファイルの内容を基にCollectionが作成されます。

[Create Simple Message]をクリックします。

[Body]タブにメッセージを入力して、[Send]をクリックし、テストを実行します。

[Save Example]をクリックします。

【補足】

IntelligenceにJSONファイルをアップロードする際にExampleが無いとエラーになってしまうので、お作法として[テスト実行して動作確認]⇒[Exampleとして保存]をするようにしておきましょう。

最終的に[Save]をクリックして、Request自体も保存します。

デフォルト(Collection v2.1)のまま[Export]をクリックします。

Intelligenceへのインポート時に必須の値を定義するためJSONファイルをテキストエディタで開き、以下赤枠箇所を追記して保存します。

1つのJSONファイル内に複数のアクションが設定されている場合、すべてのアクションに[id]を設定する必要があります。

今回のMS Teamsの場合はサンプルファイルにはデフォルトで2つのアクションが含まれているため、[id]という値を2か所に追記する必要があるということになります。

いよいよIntelligeceの設定を行います。

3.Intelligenceカスタムコネクタ設定と動作確認

Intelligenceの管理コンソールで[統合]>[ワークフローコネクタ]をクリック後、[追加]をクリックします。

[カスタムコネクタ]タブをクリック後、以下を入力して[設定]をクリックします。

-名前:任意の値

-Base URL:https://outlook.office.com

-Auth Type:No Authentication

動作確認のためアクション名の左の[︙]をクリック後[テスト]をクリックします。Postmanでの実行時に入力した文字列がプリセットされているので、Intelligenceからの実行だとわかるようなメッセージに変更して、[テスト]をクリックしてみます。

「200 OK」が表示されればテストは成功しています。

Teamsの方も見てみると、テスト実行画面で設定した通りの文言でメッセージが追加されているため、IntelligenceのカスタムコネクタからTeamsに対してメッセージを送信することができたことがわかります。

ここまでできれば、Intelligenceのアクションとして「MS Teamsへのメッセージ送信」が利用できるようになっているため、あとは何らかのトリガーによって本カスタムアクションを実行するようにすれば、「WS1 UEMから取得したデバイス情報を基にMS Teamsにメッセージを送信」ということが自動化できます。

MS Teamsをメインのコミュニケーションツールとして利用している組織であれば、デバイスの状態変更をトリガーにTeamsにメッセージを送信することで、運用業務自動化などにも活用できるかもしれません。

コメント

コメントを投稿