Workspace ONE UEMの比較的最近のバージョンアップにより、順守ポリシーのルールで「[デバイス] タグ」というものが選択できるようになりました。

順守ポリシーといえば、各OSごとに予め定義されたルールの中から目的のものを選択し、デバイスが望ましくない状態になった場合に「非順守状態」としたり、何らかのアクションを実行することができる機能ですが、この「[デバイス] タグ」ルールが追加されたことによって、順守ポリシーの使い方の幅がかなり広がったと思います。

今回は、Windows10デバイスの特定の設定値が変更されたことを検知してデバイスを非順守状態にするということを試してみたいと思います。

大まかな流れは以下の通りです。

1.タグと順守ポリシーの作成

2.センサーの作成

3.Intelligenceワークフローの作成

4.動作確認

1.タグと順守ポリシーの作成

まずは順守ポリシーの判定に使用するためのタグを作成して、そのタグが付与されているデバイスを非順守とする順守ポリシーを作成します。

「すべての設定>デバイスとユーザー>高度な設定>タグ」をクリック後「タグを作成」をクリックします。

適当な名前を入力して「保存」をクリックします。

ここでは「Compliance-Test」としましたが、名前はなんでも構いません。

次は順守ポリシーの作成です。

デバイス>順守ポリシー>リスト表示をクリック後、「追加」をクリックします。

順守ポリシーの[1 ルール]の画面で「[デバイス]タグ」を選択し、右の入力画面で先ほど作成したタグを選択します。

[2 アクション]の画面では、「非順守としてマーク」にチェックを入れ、今回は管理者に通知としておきます。割り当てや概要は適当に設定して、アクティブ化します。2.センサーの作成

今回は「PCにリモートデスクトップ接続でログインすることを許可しない」というケースを想定して、リモートデスクトップ接続が有効化されていたら順守違反状態にする、ということをしてみます。

そのため、リモートデスクトップ接続の設定が保存されるレジストリ値を取得するためのセンサーの設定を行います。

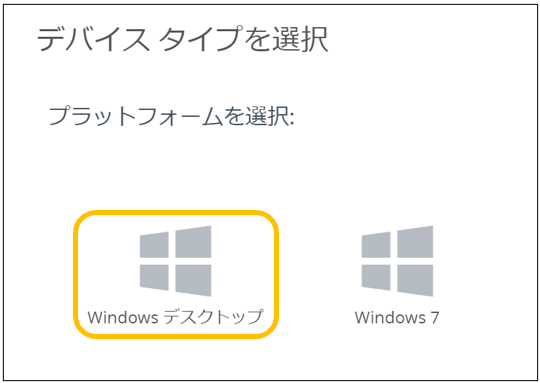

[リソース]>[センサー]をクリック後、[追加]>[Windows]をクリックします。

[2 詳細]画面で以下の通り設定して「保存して割り当て」をクリックします。

3.Intelligenceワークフローの作成

Intelligenceの管理コンソールで「Freestyle」>「ワークフローを追加」をクリックします。

[2. トリガ設定]では「自動」を選択しておきます。

[3. トリガールール]では以下のように設定します。

このルールは、先ほど作成したセンサーの値が「0」のデバイス(つまりRDPが有効化されているデバイス)を抽出するためのルールです。

[Workspace ONE UEM]をクリック後、「Add Tag to Device」をクリックし、「操作を追加」をクリックします。

「保存して有効化」をクリックします。

4.動作確認

動作確認の前にデバイス側ではRDPが無効化されており、センサーの値も「1」であることを確認します。

【補足】

このセンサー値は「1=RDPが無効」「0=RDPが有効」を意味します。

しばらく待つと、センサーの値が「0」に更新されます。

【補足】

センサーのトリガーを「スケジュール」に設定すると4時間に一度センサー値の取得が実行され、値に変更があれば更新されます。

しばらくするとワークフローが動作し、タグ付与が実行されました。

デバイス詳細を見ると、Intelligenceのワークフローで設定したタグが付与されています。

順守ポリシーの再評価を実行します。順守ポリシーのルールは今までも特別少ないと感じたことはありませんが、タグの有無をルールとして利用できるようになったことで格段に利用の幅が広がりました。

今回は一例としてWindowsサーバの管理をしたことがある人であればイメージしやすいRDPの設定値を取得し、その状態を基にタグの付与⇒順守違反とするという構成で検証をしましたが、センサーを活用することでデバイスから取得できる情報は山ほどあるので、組織として有効化(または無効化)されると望ましくないような設定があれば、その情報をセンサーで取得⇒値に応じてタグを自動的に付与⇒順守違反という形でデバイスの健全性をチェックすることができるのではないでしょうか。

コメント

コメントを投稿