WS1 Accessに新しい認証方法が追加されました。

「User Choice of Authentication」というもので、簡単に言うとWS1 Accessにログインするときの認証時にユーザー自身で認証方法を選択することができるという機能です。

利用イメージとして、WS1 Accessの認証時に①パスワード認証(知識要素)+②OTP認証(所有要素)を要求する構成としたときに、②OTP認証の方を選択方式にして、管理者が許可した方式であればどれを利用してもいいよ、といった形でユーザーが利用しやすい認証方法を選択することができるようになります。

今回は、まず選択式認証の設定方法を確認して、例として「パスワード認証+OTP認証」の構成で認証子アプリケーションを使用してログインするということを試してみます。

大まかな流れは以下の通りです。

1.Workspace ONE Accessの認証ポリシーの設定

2.動作確認

1.Workspace ONE Accessの認証ポリシーの設定

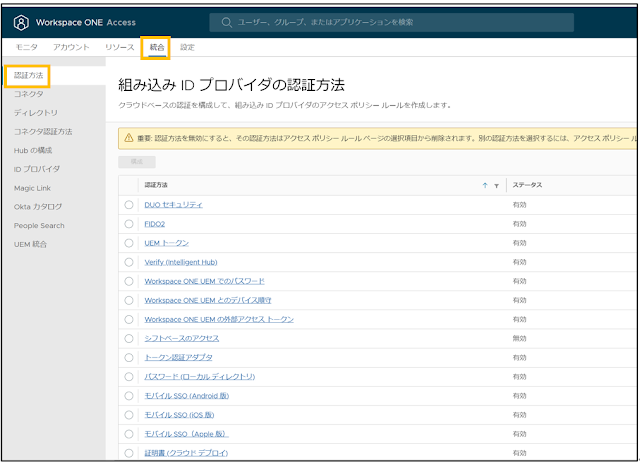

WS1 Accessにログインして[統合]>[認証方法]をクリックして認証方法の一覧を見てみますが、特に認証方法の設定に「選択式認証」といった設定があるわけではなさそうです。

どうやらポリシー設定内で完結する設定のようなので[リソース]>[ポリシー]をクリック後、ポリシーにチェックを入れて[編集]をクリックします。

設定方法はシンプルで、1つ目の認証方法(今回は「パスワード(クラウドデプロイ)」)を設定後、[認証の追加]をクリックすると[および]という形で追加の認証方法を定義できるようになるので、その後[追加]をクリックして認証方法を並べていくことで、[または]でつなげられたいずれかの方法を認証時に選択することができるようになるという具合です。

一通り設定し終わったら[保存]をクリックします。

【補足】

[および]で認証方法を複数にすることは以前からできましたが、[または]を定義できるようになったのが今回新しく追加された機能ということになります。

また1つ目の認証方法では[または]を追加することはできないので、あくまで2つ目の認証方法に選択肢を持たせるということができるようになったということになります。

認証ポリシーの変更を確定させるため[3 サマリ]の画面で[保存]をクリックします。

ここでも見え方が少し変わっており、「ユーザーは○○を使用して認証することができます」という箇所が[OR]で繋がれたような見た目になってます。

設定は非常にシンプルで以上で完了となります。

2.動作確認

ログインしてみて、使い勝手や見た目などを見てみます。

まずは、先ほど設定した1つ目の認証方法であるパスワード認証を突破します。

次の画面で認証方法の選択画面が表示されました。

これまでは、2つ目の認証方法は1つしか設定することができなかったため、強制的にいずれかの認証が実行されていましたが、今回追加された機能によってユーザー自身に選択させることができるようになっています。

今回はOTPでログインしたいので「認証子アプリケーション」をクリックします。

スマホでGoogle Authenticatorを起動してQRコードを読み取り、OTPを入力して「ENTER」をクリックします。

ログインが完了しました。

何度も言ってしまいますが、設定自体はめちゃくちゃシンプルなので、すぐにでも使い始めることができる機能だと思いました。

だた、設定は簡単とは言え考慮するべき事項はあり、選択肢に含める認証方法は基本的に同等レベルのセキュリティ強度を持った認証方法にしたほうがよいでしょう。

例えば、選択肢の中に知識要素の認証と所有要素の認証を並べるのは得策ではありません。

つまり、2要素目に所有要素の認証を使用するなら、OTP認証とパスワード認証を並べるのではなく、OTP認証とRADIUS認証を並べるなどとした方がよさそうです。

コメント

コメントを投稿