Workspace ONE UEMにはイベント通知機能という、特定のイベントが発生した際にそのデータを別にシステムに送信することができる機能があります。

これはSyslog連携とは少し異なり、対象は特定のイベントに限られますが、デバイス加入時やデバイス削除時などにJSONやXML形式のデータを指定したURLに送信することができる機能です。

今回はイベント通知機能の簡易的な動作確認として、テスト環境のセッティングとWS1 UEM側の設定方法を確認しつつ、実際にイベントを発生させてどういったデータが送信されるか確認してみます。

大まかな流れは以下の通りです。

1.イベント送信先システムの準備

2.WS1 UEMのイベント通知設定

3.動作確認

1.イベント送信先システムの準備

WS1 UEMから別のシステムに対してデータを転送するわけなので、当然ながらテストをするにも送信先となるシステムが必要になります。

それ用にサーバを構築するのは少し大変なので、今回は送信先のシステム役として、「webhook.site」というものを使用します。

これは、テスト用途であれば、無料でWebフックの送信テストなどをすることができるサイトですが、WS1 UEMのイベント通知機能のテストにも利用可能です。

Webブラウザで以下のURLにアクセスします。

https://webhook.site/

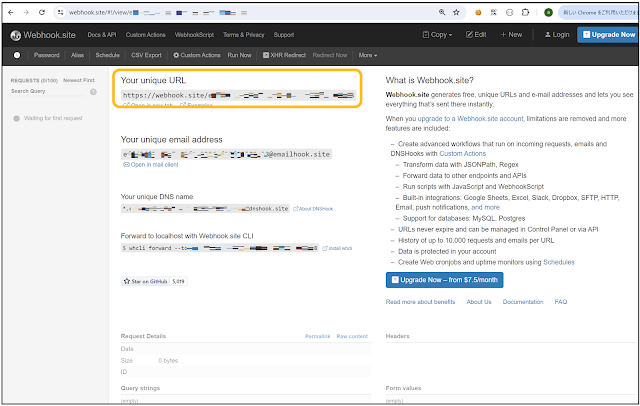

アクセスすると自動的にWebフックURLを生成し、そのURLに遷移してくれます。「Your unique URL」の値が後程必要になるので、控えておきます。

今回は簡易的な動作確認なので連携先システムの準備はこれだけです。笑

2.イベント通知設定

Workspace ONE UEMのコンソール上で、イベント通知設定をします。

イベント通知設定は少し見つけにくい箇所にあります。

WS1 UEM管理コンソールにログイン後、「グループと設定」>「すべての設定」をクリックします。

その後、「システム」>「高度な設定」>「API」>「イベント通知」をクリックするとイベント通知機能の設定レコード一覧画面が表示されるので、「ルールを追加する」をクリックします。

「イベント通知を追加」画面で以下を設定し「接続のテスト」をクリックします。

-ターゲット名:任意の名前(ここではURLと同じ値にしていますが、識別できればなんでもよいです。)

-ターゲットURL:前段でセッティングしたwebhook.siteの「Your unique URL」

-フォーマット:JSON

Webhook.siteを見ると、テストイベントが記録されています。

テスト接続だからか、特にこれといった情報は含まれていません。

WS1 UEMの管理コンソールに戻り、どのイベントが発生した時にログを送信するか、という設定を定義して「保存」をクリックします。

今回はテストのためすべて有効にしておきます。

これで必要な設定は一通り完了です。

3.動作確認

実際にイベント通知機能の対象になるイベントを発生させてどんなログが送信されるか見てみるため、デバイスの削除を実行してみます。

細かいデータとしては、デバイスフレンドリ名やデバイスID、デバイスUUIDなどデバイスを識別するためのデータが含まれていることがわかります。

今回はイベントの送信先としてWebhookのテストサイトを使用しましたが、Webhook機能が利用できるコミュニケーションツールなどを送信先とすれば、日々の運用時に特定のイベントが発生した際に、通知を受け取ることなども可能になります。

または、特定のデータを受け取った際にワークフローを実行することができるようなシステムと連携することで、運用作業を自動化することもできるかもしれません。

そのうち、実際にチャットツールなどに送信することも試してみたいと思います。

コメント

コメントを投稿